Netskope Threat Labs发现了一场大规模的网络钓鱼活动,该活动利用嵌入在 PDF 文档中的虚假验证码(CAPTCHA)图片来窃取信用卡信息并传播恶意软件。自 2024 年下半年以来,这场活动已影响了超过 1150 个组织和 7000 名用户。

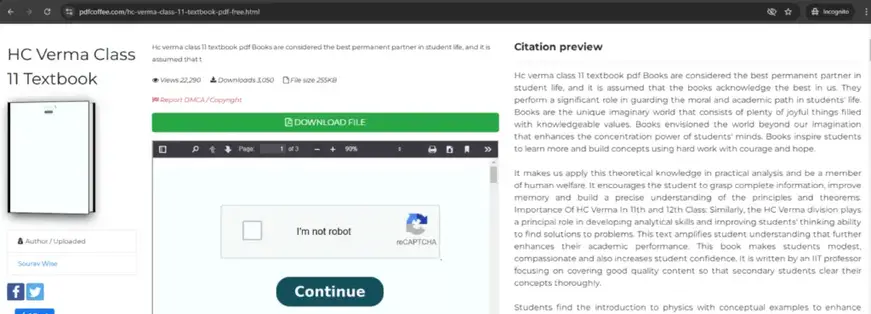

攻击者使用搜索引擎优化(SEO)技术,引诱受害者访问托管着这些网络钓鱼 PDF 文件的恶意网站。这些 PDF 文件常常伪装成用户指南、使用手册、模板和表格,使用诸如 “pdf”、“免费”、“下载” 和 “可打印” 等关键词。当受害者打开 PDF 文件时,会看到一张虚假的验证码图片,并被指示将一条命令复制粘贴到运行窗口中。这条命令会执行一个恶意的 PowerShell 脚本,该脚本会下载并安装 Lumma Stealer 恶意软件。

这场网络钓鱼活动的目标涉及各个行业的组织,其中大量集中在科技行业、金融服务行业、制造业。

这种恶意软件使攻击者能够:

1.窃取存储在浏览器中的凭据。

2.盗取加密货币钱包。

3.拦截银行账户凭据。

4.截取屏幕截图和记录按键操作。

鉴于 Lumma Stealer 恶意软件的广泛传播和隐秘的感染链条,它对个人用户和企业网络都构成了重大风险。

已在 260 个不同的域名上发现了这场活动的踪迹,其中包括 Webflow、GoDaddy、Strikingly、Wix 和 Fastly 等知名的内容分发网络。一些网络钓鱼 PDF 文件还被上传到了在线图书馆和 PDF 存储库中,进一步扩大了攻击范围。

Netskope Threat Labs强调,从互联网上下载 PDF 文件时,即使来源看似可信,也务必要保持谨慎。用户应避免点击来自未知发件人的链接或打开其附件,并且在输入个人信息之前,一定要仔细检查网站的 URL。